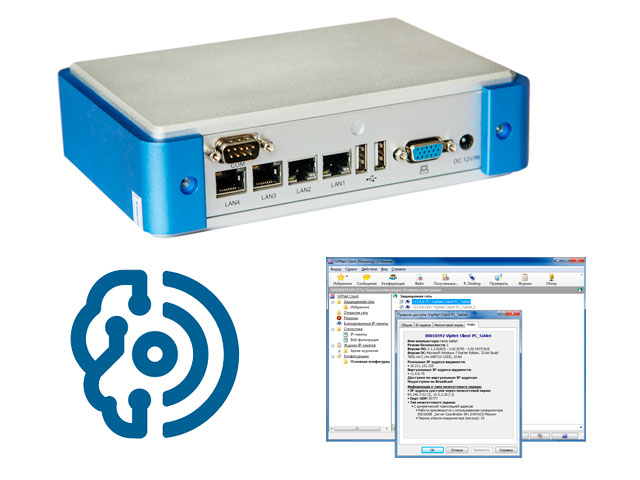

Шлюз безопасности С-Терра Юнит

Шлюз безопасности С-Терра Юнит - компактный программно-аппаратный комплекс, предназначенный для криптографической защиты низкоскоростных каналов связи. Этот ПАК обеспечивает защиту и фильтрацию трафика как отдельных устройств, включая те, на которые невозможно установить VPN-клиент, так и подсетей с общим трафиком, не превышающим 10 Мбит/с.

Характеристики шлюза безопасности С-Терра Юнит

Аппаратная платформа

- Габаритные размеры 80х45х22 мм

- 2xRJ45

- Wi-Fi

- Micro USB для питания (5V)

- Micro USB и USB 2.0 для подключения съемного носителя, или модема, или съемного ключевого носителя, или консоли управления

- Температурный диапазон работы от -5°С до +40°С

- Относительная влажность от 20% до 80%

Надежная защита передаваемого трафика

- Шифрование и имитозащита передаваемого трафика – по протоколам IPsec (RFC2401-2412) с использованием современных российских криптографических алгоритмов.

- Маскировка топологии защищаемого сегмента сети.

- Аутентификация абонентов – по протоколу IKE (RFC2407, RFC2408, RFC2409, RFC 2412).

- Интегрированный межсетевой экран со stateless фильтрацией IP-трафика и stateful фильтрацией для протоколов TCP и FTP.

Построение защищенных сетей

- Полноценная поддержка инфраструктуры PKI.

- Широкие возможности для администратора: задание гибкой политики безопасности, определение различных наборов правил обработки открытого и шифрованного трафика, в т.ч. реализация сценария split tunneling.

Легкая интеграция в существующую инфраструктуру

Совместимость со всеми необходимыми протоколами, в том числе:

- интеграция с RADIUS сервером

- получение IKECFG-адреса

- работа через NAT (NAT Traversal)

- событийное протоколирование – Syslog

- мониторинг SNMP

- инкапсуляция IPsec трафика в HTTP (IPsec-over-HTTP)

Высокая надежность и производительность

- Возможность использования для защиты трафика, требовательного к задержкам и потерям пакетов, такого как IP-телефония и видео-конференц-связь (ВКС).

- Поддержка QoS.

Технологии шлюза безопасности С-Терра Юнит

| Криптографические библиотеки | С-Терра ST – встроенная |

| Операционные системы | OpenWRT |

| Информационные обмены протокола IKE |

Main mode Aggressive mode Quick mode Transaction Exchanges Informational Exchanges IKECFG-интерфейс VKO ГОСТ Р 34.10-2001 VKO ГОСТ Р 34.10-2012, 256 бит |

| Шифрование Аутентификация Имитозащита |

ГОСТ 28147-89 ГОСТ Р 34.10-2012 ГОСТ Р 34.11-2012 ГОСТ Р 34.12-2015 ГОСТ Р 34.13-2015 |

| Мониторинг доступности удаленного узла | Dead Peer Detection (DPD) протокол (draft-ietf-ipsec-dpd-04) |

| Событийное протоколирование | Syslog |

| Сбор статистики | SNMP v.1, v.2c |

| Формат сертификатов публичных ключей | X.509 v.3 (RSA, ГОСТ). Учтены изменения в соответствии с «Приказ ФСБ России от 27.12.2011 № 795» и «ГОСТ Р ИСО 17090-2-2010 Информатизация здоровья. Инфраструктура с открытым ключом» |

| Формат запроса на регистрацию сертификата при генерации ключевой пары | Certificate Enrollment Request (CER), упакованный в PKCS#10 base 64 или bin формат |

| Способы получения сертификатов | Протоколы IKE, LDAP v.3 Импорт из файла (bin и base64, PKCS#7 bin и base64, PKCS#12 bin и base64) |

| Способ получения ключевой пары |

|

| Список отозванных сертификатов |

Обработка Certificate Revocation List (CRL) опциональна. Поддерживается CRL v.2. Способы получения CRL:

|

| IPsec-over-HTTP | инкапсуляция IPsec трафика в HTTP |

| NAT | NAT overload (RFC 3022) |

| Работа через NAT | NAT Traversal Encapsulation (инкапсуляция IPsec в UDP) в соответствии с NAT-T по draft-ietf-ipsec-nat-t-ike-03(02) и draft-ietf-ipsec-udp-encaps-03(02) |

| Поддержка Wi-Fi | 802.11 b/g/n |

| DHCP | Клиент и сервер |

| Прочие сетевые протоколы и сервисы | NTP |